HackInBoat: giorno 1

HackInBoat giorno 1: Data stellare unix time stamp 1556755200 In questi giorni vi racconterò le mie giornate all’evento HackInBoat.

Vi racconterò le mie giornate all’evento HackInBoat, connessione permettendo dovrei essere in grado di pubblicare, ogni giorno, un post come questo. Al ritorno usciranno alcuni video sul canale YouTube di Rev3rse Security.

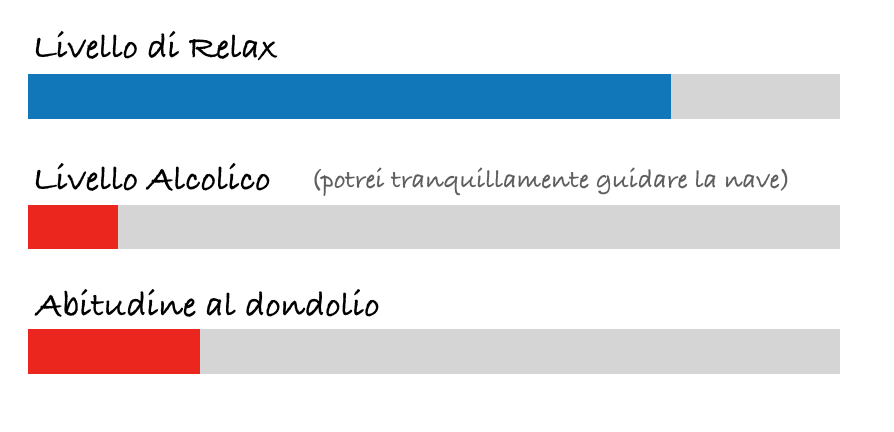

Se, come il sottoscritto, non avete mai avuto il privilegio di imbarcarvi su di una nave da crociera, ci sono alcuni simpatici aspetti che vorrei elencare. Punto primo: dal parcheggio alla nave è un iter complicatissimo. Moduli da compilare, controllo dei documenti di continuo, controllo bagagli, ecc… Finalmente siamo a 10 metri dalla nave ma, prima di salire a bordo, ennesimo controllo documenti con fotografia… Guantanamo style (parafrasando una nota hit di qualche anno fa). Punto secondo, la nave è un palazzo che galleggia e non si fa alcun problema a ricordartelo. Questo aspetto, che può sembrare scontato, fa sì che tu abbia quella sensazione di “dondolio costante” a cui non ti abitui, e che ti accompagna sempre: in bagno, in doccia, a cena, quando scrivi articoli a letto, ecc…

Esauriti gli aspetti “negativi”, la giornata non poteva partire in modo migliore. L’atmosfera classica di HackInBo si è fatta sentire da subito, insolita e intima, degna delle prime edizioni (vuoi per il numero “ristretto” dei partecipanti rispetto all’ultimo evento, vuoi per la situazione in cui 200 hacker/smanettoni/pazzi si ritrovano su di una nave a parlare di sicurezza).

Non si è fatta attendere l’immancabile intro di Mario che, oltre a dare il benvenuto, ha presentato gli sponsor che (fortunatamente) come sempre hanno reso possibile il tutto. Sarei bugiardo a non ammettere che, dopo 1 anno e 6 mesi di Rev3rse Security, vedere il nostro logo sulla presentazione iniziale di HackInBo è qualcosa che mi ha emozionato e mi ha reso orgoglioso. Mi ha fatto realizzare ancor di più l’immenso lavoro che Darix (KNX), io, e i nostri writers abbiamo fatto per creare questa community. Potrà sembrare sciocco ma lo ritengo un risultato bellissimo.

Tutti i relatori hanno poi fatto un’introduzione a proposito dei corsi che si terranno nei prossimi giorni: Offensive Security e Digital Forensics.

Si ma... il/la CTF?

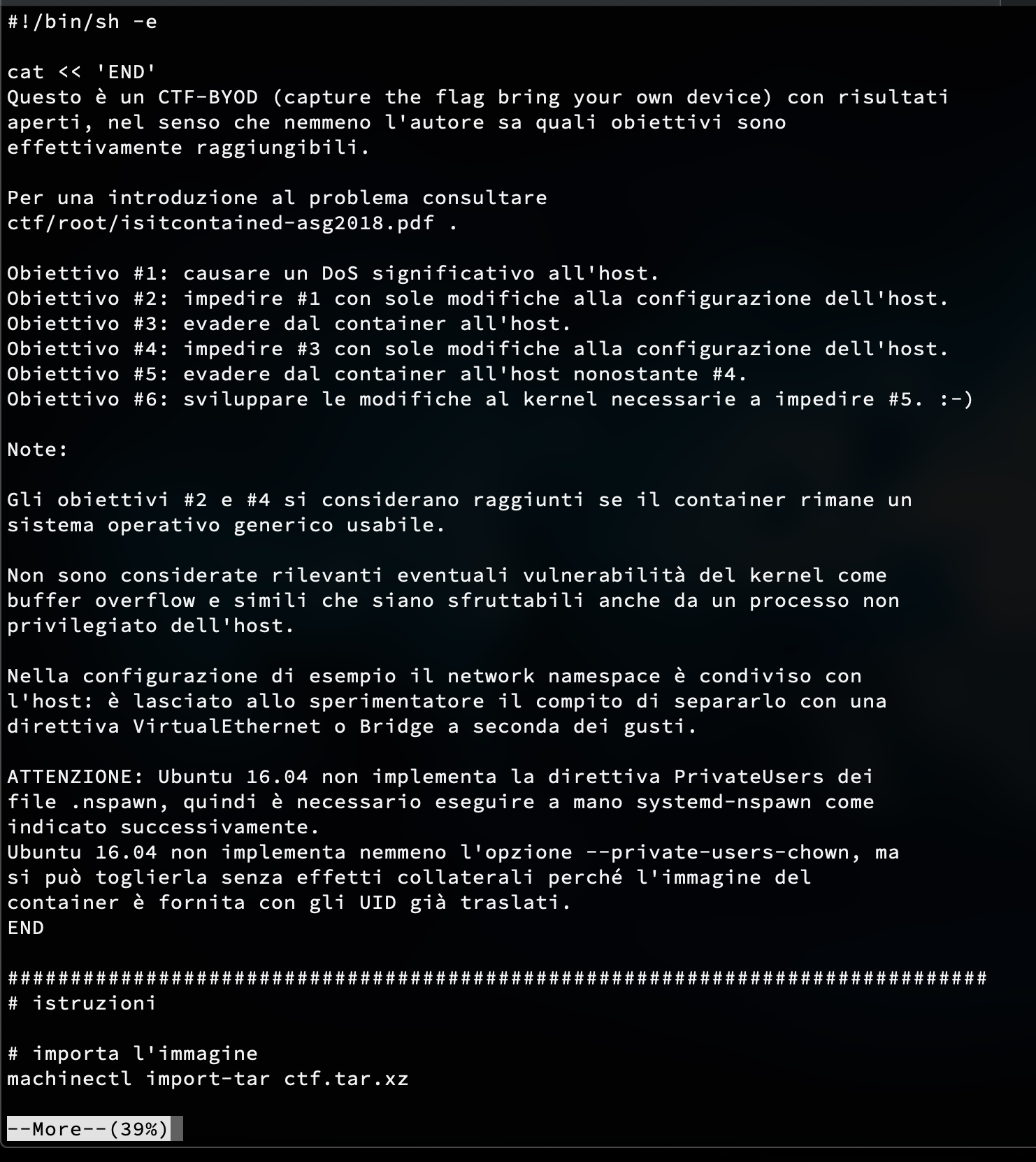

Dato che HackInBo vuol dire anche “birra gratis”, mi sono spostato nella stanza a fianco per seguire 4 chiacchiere con Cristiano (Swascan), Alessio (P4i) e Marco (Seeweb) e bere una media. A sorpresa, tra Assange, crittografia, etica, ecc… scopro che Marco ha creato una CTF “bring your own device”. Citando direttamente l’autore:

Questo è un CTF-BYOD (capture the flag bring your own device) con risultati aperti, nel senso che nemmeno l'autore sa quali obiettivi sono effettivamente raggiungibili

Il problema di stare su una nave senza connessione, è che se ti manca machinectl (e non è contenuto sul netinst di debian) questo rappresenta un primo ostacolo :) Mentre scrivo stiamo arrivando al porto di Barcellona, quindi sarò in grado di connettermi e preparare l’ambiente. Dato che non c’è scritto da nessuna parte che non si può barare, se avete idee o suggerimenti scrivetemi! 😎

Iniziamo dal Malware

Alessandro Tanasi @jekil chiude questa prima giornata parlandoci di Malware, di come e perché nascono, e introducendo anche tematiche come analisi statica e dinamica. Potete recuperare le slide da https://go.jekil.sexy/hackinboat19

Concludendo

Se il buon giorno si vede dal mattino, le prossime giornate saranno una piacevole vacanza nerd insieme a vecchi e nuovi amici: un HackInBo lungo e in mezzo al mare!

Livelli biologici

Quesito del giorno

Cosa, come e perché? La soluzione non la conosco, ma chi indovina verrà menzionato nel prossimo articolo.

A Fun Fact

Grappa, bicchiere da vino... di plastica. Ad ogni sorso un piemontese muore. pic.twitter.com/K5jmO3ZCwW

— theMiddle (@Menin_TheMiddle) May 2, 2019